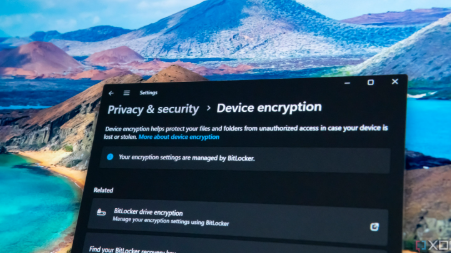

מערכת ההצפנה BitLocker של Microsoft נחשבת במשך שנים לאחת משכבות ההגנה החשובות ביותר במחשבי Windows.

אבל מחקר חדש בשם YellowKey טוען שניתן לעקוף את ההצפנה של Windows 11 באמצעות דיסק־און־קי בלבד — וללא צורך בסיסמת השחזור של BitLocker.

איך הפרצה עובדת?

לפי הדיווחים, החוקר “Chaotic Eclipse” מצא דרך לנצל את סביבת השחזור של Windows (WinRE).

באמצעות קבצים מיוחדים על USB ואתחול למצב Recovery, ניתן להגיע ל־Command Prompt עם גישה מלאה לדיסק המוצפן.

החלק המדאיג:

אין צורך לדעת את סיסמת המשתמש

אין צורך במפתח Recovery

מספיקת גישה פיזית למחשב

עובד בעיקר על Windows 11 ו־Windows Server 2022/2025

למה זה כל כך משמעותי?

BitLocker מופעל כברירת מחדל אצל מיליוני משתמשי Windows 11, במיוחד בארגונים ובמחשבים עסקיים.

ההנחה הייתה שגם אם מחשב נגנב — המידע נשאר מוצפן ולא נגיש.

המחקר החדש מערער את ההנחה הזו.

האם זו “דלת אחורית”?

החוקר טוען שההתנהגות “מרגישה כמו Backdoor”, בעיקר בגלל:

- השימוש במנגנוני Recovery פנימיים

- העובדה שהקבצים מוחקים את עצמם לאחר ההפעלה

- והעובדה שהפירצה לא קיימת ב־Windows 10

עם זאת, אין כרגע הוכחה שמדובר בדלת אחורית מכוונת מצד Microsoft.

מי נמצא בסיכון?

הסיכון המרכזי הוא לארגונים או משתמשים ש:

מסתמכים רק על BitLocker ללא PIN

עובדים עם לפטופים ניידים

שומרים מידע רגיש מקומית

מאפשרים גישה פיזית למחשבים

מה מומלץ לעשות עכשיו?

1. להפעיל BitLocker עם PIN

לא להסתפק ב-TPM בלבד.

שילוב PIN באתחול מוסיף שכבת אבטחה נוספת.

2. להגדיר סיסמת BIOS/UEFI

מונע גישה קלה ל־Recovery ולשינויי Boot.

3. לחסום Boot מ-USB

במיוחד במחשבים ארגוניים.

4. לעדכן מערכות באופן שוטף

Microsoft עדיין לא פרסמה תיקון רשמי מלא נכון למועד כתיבת שורות אלו.

5. להטמיע שכבות EDR/XDR

מערכות כמו Microsoft Defender XDR יכולות לסייע בזיהוי פעילות חריגה סביב Recovery או ניסיונות Privilege Escalation.

ומה לגבי ארגונים בישראל?

בישראל הרבה עסקים משתמשים ב-BitLocker “כמו שהוא” — בלי PIN, בלי הקשחת BIOS ובלי בקרת Boot.

הפרצה הזו מזכירה למה הצפנה לבדה כבר לא מספיקה ב-2026.

הגישה המומלצת כיום:

- הצפנה

- אימות נוסף

- ניהול תחנות קצה

- ניטור XDR

- ו-Zero Trust