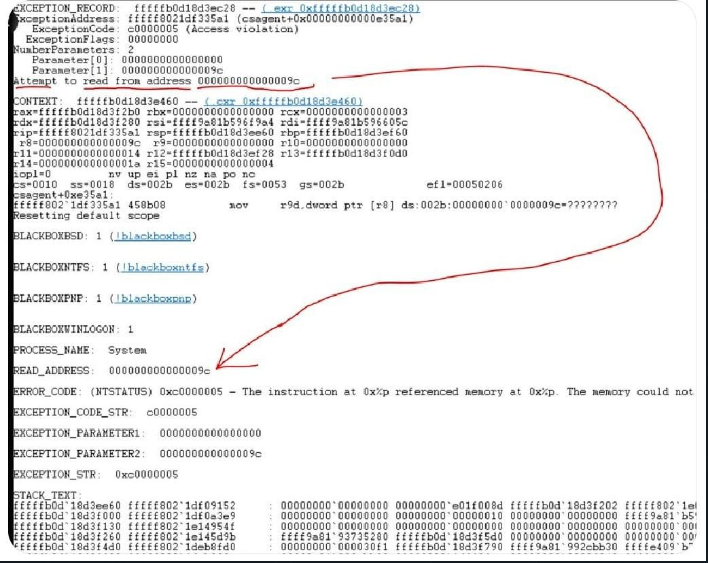

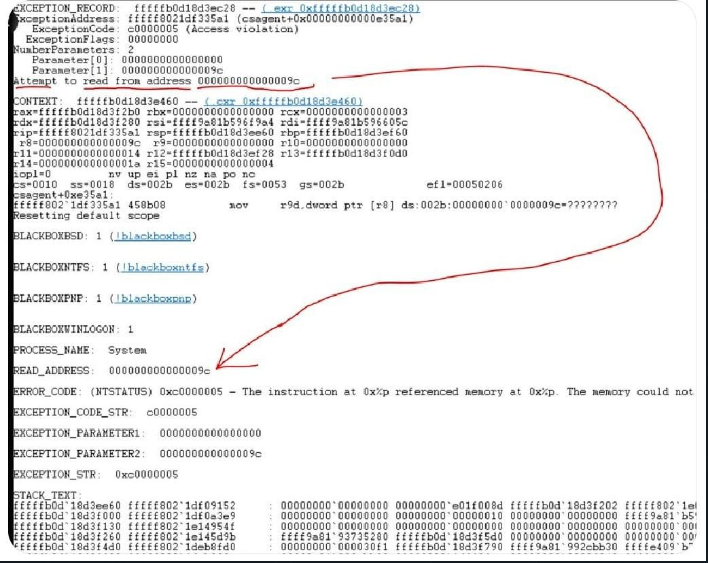

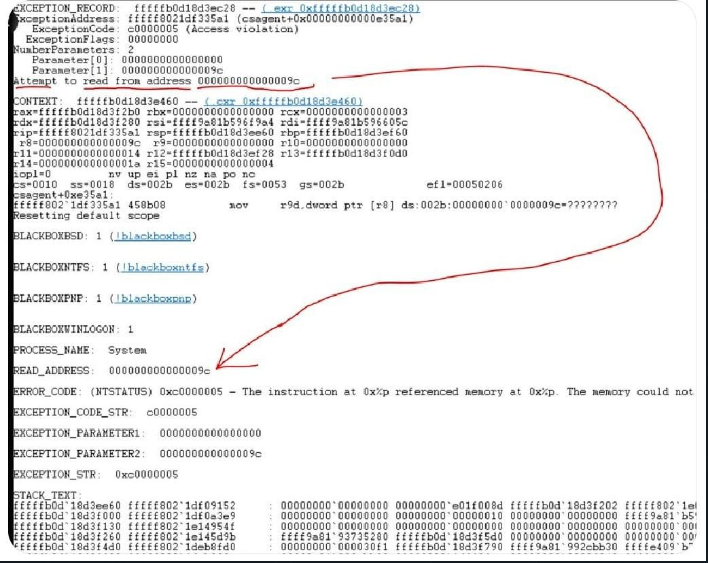

מידע טכני על תקלת Crowdstrike

תקלה במערכת של חברת CrowdStrike גרמה לפגיעה נרחבת בפעילות גופים רבים ברחבי העולם • משרד הבריאות: בתי חולים רבים הושפעו – אך אין פגיעה בטיפול הרפואי במטופלים • חברת החשמל: התקלה פגעה במוקד החירום • ארה"ב: מוקד החירום 911 חדל לתפקד וטיסות קורקעו • בעקבות התקלה נוצרו שיבושי פעילות ועומסים כבדים בנמלי תעופה רבים בעולם

לארגון מוביל בת"א העוסק בעולמות הסייבר, דרושים מומחי סייבר בעלי ניסיון של 6 שנים לפחות בתחום.

מדובר בתפקיד מעניין ומאתגר הכולל שיתופי פעולה עם יצרני מערכות סייבר , יצירת מיזמי חדשנות בתחום הסייבר, ייעוץ וליווי לפרויקטים בינלאומיים, מחקרי שוק, עבודה עם מגזרים ציבוריים.

אפשרות גם לחצי משרה

תנאים מעולים למתאימים. shirac@prologic.co.il \ info@simplify.co.il

מוזמנים להאזין ולצפות Live בתוכנית "ראשון בסטארט אפ" ביום ראשון (9.6, 13:15).

הפעם תתארח נגה קאפ, מנכל”ית ומקבוצת המייסדים של הקרן i3 Equity Partners, משקיעה וממובילת תחום ההון סיכון בארץ.

ערוצי צפיה/שמיעה:

פייסבוק: https://www.facebook.com/lior.cohen.96995/

באפליקציה של ״הרדיו החברתי הראשון״ (באייפון וגם באנדרואיד)

באתר האינטרנט של הרדיו: www.radiohevrati.co.il

קישור לצפייה ישירה בדפדפן (גם בטלויזיות חכמות): https://ytn.co.il/hevratv

קישור להאזנה בדפדפן, ללא וידאו (פודקסאט סטייל): https://www.ecast.co.il/hevrati

מאחלים לכל לקוחותינו,

חג שמח, חג אביב פורח ופורה.

מי יתן ובחג זה נצא לחירות אמיתית ונזכה לימים שקטים יותר.

בארד הוא עדיין בפיתוח, אך הוא כבר למד לבצע סוגים רבים של משימות, כולל:

בארד הוא כלי רב עוצמה שיכול לשמש למגוון מטרות. הוא יכול לשמש לתלמידים, לעסקים ולאנשים פרטיים כדי לעזור להם ללמוד, ליצור ולהיות פרודוקטיביים יותר.

אם אתם מחפשים כלי שיעזור לכם ללמוד, ליצור ולהיות פרודוקטיביים יותר, גוגל בארד הוא הבחירה המושלמת עבורכם.

הנה כמה דוגמאות כיצד ניתן להשתמש בגוגל בארד:

גוגל בארד הוא עדיין בפיתוח, אך הוא כבר למד לבצע סוגים רבים של משימות. ככל שהוא יתפתח, הוא יהפוך לכלי עוד יותר רב עוצמה ושימושי.